IT-Schwachstellenanalyse – Cyberangriffe stoppen, bevor sie passieren

Cyberangriffe, Compliance-Anforderungen und steigende Risiken – überall hört man von neuen Herausforderungen, die nicht nur Großunternehmen, sondern auch Mittelständler betreffen. Mehr als die Hälfte von ihnen wurde in Deutschland bereits Opfer einer Cyberattacke, die z. T. mit großen finanziellen Schäden, hohem Aufwand und Imageverlust einhergingen.

Sie möchten erst gar nicht in diese Situation kommen?

Dann sollten Sie möglichst schnell auf eine IT-Schwachstellenanalyse zur Verbesserung der Sicherheit Ihrer IT-Systeme setzen. Die Schwachstellenanalyse zeigt auf, wo Ihre IT-Systeme verwundbar sind und bietet einen klaren Überblick darüber, welche Maßnahmen wo ergriffen werden sollten.

Wir bei M.IT Connect begleiten Sie gern von A bis Z durch diesen Prozess. So können wir gemeinsam Hackerangriffe verhindern, bevor sie passieren.

Whitepaper IT-Schwachstellenanalyse

IT-Schwachstellenanalyse übersichtlich erklärt: Erfahren Sie in diesem Whitepaper Wissenswertes zur Relevanz, den Grundlagen, Vorgehensweisen und Vorteilen einer IT-Schwachstellenanalyse!

- inkl. Checkliste zur Durchführung einer Schwachstellenanalyse

- inkl. Erläuterung der Bewertungssysteme

IT-Schwachstellenanalyse – sicher ist sicher

Die Relevanz einer IT-Schwachstellenanalyse

Die IT-Schwachstellenanalyse ist der erste und wichtigste Schritt zu einem wirksamen, nachvollziehbaren und auditierbaren Sicherheitskonzept. Sie liefert die Faktenbasis, um Sicherheitslücken gezielt zu schließen und Risiken zu minimieren – transparent, messbar und nachhaltig.

Schon länger gilt die Schwachstellenanalyse nicht mehr als „nice-to-have“, sondern als zwingende Voraussetzung für den Schutz von Daten, Systemen und Geschäftsprozessen. Zumindest dann, wenn Sie als Unternehmen auch in Zukunft „ungestört“ arbeiten wollen.

Zukunftssicher die IT-Sicherheit stärken

Die Schwachstellenanalyse bietet genau den Einstiegspunkt, den Sie als Unternehmen brauchen, um systematisch und zukunftssicher Ihre IT zu schützen. Der eigentliche Wert liegt jedoch nicht im Scan selbst, sondern in dem, was Sie daraus machen. Erst, wenn die Handlungsoptionen in konkrete Maßnahmen übersetzt und realisiert werden, entsteht ein echter Sicherheitsgewinn. Sei es durch ein gezieltes Patchmanagement, Konfigurationsanpassungen oder zusätzliche Schutzmechanismen.

All diese Maßnahmen dürfen jedoch nicht nur einmalig umgesetzt werden: Sie müssen kontinuierlich überprüft und angepasst werden. Systeme entwickeln sich weiter, Mitarbeitende verändern ihr Verhalten, neue Anwendungen kommen hinzu – und mit all dem entstehen neue potenzielle Einfallstore.

6 gute Gründe für eine Schwachstellenanalyse

Cyberangriffen vorbeugen

Dank der Schwachstellenanalyse lassen sich Sicherheitslücken identifizieren, bevor sie ausgenutzt werden können.

Compliance sichern

Normen wie ISO 27001, TISAX oder NIS2 fordern nachweisbare Sicherheitsmaßnahmen, die über die Schwachstellenanalyse abgedeckt sind.

Kosten und Schäden minimieren

Jede unentdeckte Schwachstelle kann zu Datenverlust, Stillstand oder Bußgeldern führen.

IT-Sicherheit messbar verbessern

Regelmäßige Analysen ermöglichen es, Muster zu erkennen, Ursachen zu beseitigen und die IT-Sicherheit anhand von KPIs zu optimieren.

Vertrauensbasis für Kunden und Partner

Vor allem in sensiblen Branchen ist geprüfte IT-Sicherheit ein vertrauensschaffender Wettbewerbsvorteil.

Voraussetzung für Cyberversicherungen

Immer mehr Versicherer setzen IT-Schwachstellenanalysen voraus oder nehmen höhere Prämien bei Nichterfüllung.

So funktioniert die IT-Schwachstellenanalyse

Eine IT-Schwachstellenanalyse ist ein strukturierter Prozess, bei dem die gesamte IT-Infrastruktur Ihres Unternehmens systematisch auf Sicherheitslücken untersucht wird. Ziel ist es, bekannte Schwachstellen frühzeitig zu erkennen, zu bewerten und priorisierte Maßnahmen zur Behebung einzuleiten – bevor sie von Angreifern ausgenutzt werden können.

Die Schwachstellenanalyse ist kein einmaliges Projekt, sondern ein wiederkehrender Prozess.

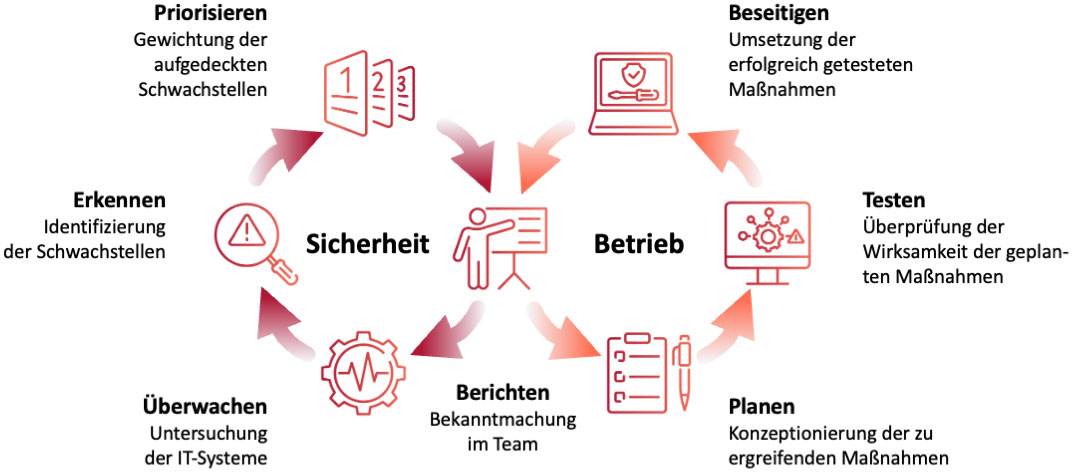

Der Zyklus einer Schwachstellenanalyse

Die Vorteile einer Managed Schwachstellenanalyse

IT-Sicherheit ohne Mehraufwand? Das geht. Mit der Managed Schwachstellenanalyse von M.IT Connect. Einem intelligenten IT-Security-Prozess mit leistungsfähigen Scans, Bewertungen, Monitoring, Berichterstattung und Maßnahmenplanung, der Bestandteil unserer umfassenden Managed IT-Services ist. Damit Sie sich auf das konzentrieren können, was Ihr Unternehmen wirklich voranbringt.

Externe Expertise

Bei einem Managed-Service-Modell erhalten Sie direkten Zugang zu qualifizierten IT-Sicherheitsexperten, die professionelle Tools nutzen, um Ihre Systeme zuverlässig auf Schwachstellen zu prüfen. Sie profitieren von Top-Expertise, ohne internes Know-how aufbauen oder Personal bereitstellen zu müssen.

Kontinuierliche Überwachung

Sicherheit ist keine Einmalaktion. Eine Managed Schwachstellenanalyse sorgt dafür, dass Ihre Systeme regelmäßig und automatisiert geprüft werden – ganz ohne Belastung Ihres IT-Teams. So schützen Sie Ihre Infrastruktur, während Sie sich um Ihr Tagesgeschäft kümmern.

Automatisierte Prozesse

Dank moderner Scan- und Analyse-Tools erkennen wir Schwachstellen schnell, zuverlässig und rund um die Uhr. Automatisierte Prozesse sparen Zeit, vermeiden menschliche Fehler und ermöglichen eine zeitnahe Bewertung – mit klaren Handlungsempfehlungen.

Proaktive Risikominderung

Anstatt auf Angriffe zu reagieren, gehen Sie in Zukunft den entscheidenden Schritt voraus: Eine Managed Schwachstellenanalyse identifiziert Sicherheitslücken frühzeitig und sorgt dafür, dass sie schnell und gezielt geschlossen werden – bevor Angreifer durch sie Schaden anrichten können.

Volle Transparenz

Detaillierte Berichte, intuitive Dashboards und regelmäßige Status-Updates zeigen Ihnen jederzeit, wie sicher Ihre Systeme wirklich sind. Kein Fachchinesisch – sondern verständliche Informationen, die Sie intern und gegenüber Geschäftsführung, Datenschutz oder Auditoren verwenden können.

Kalkulierbare Kosten

Anstatt hohe Fixkosten für eigenes Personal und Infrastruktur zu tragen, erhalten Sie mit unserem Managed Service ein planbares Rundum-Paket. Sie investieren gezielt in echte Sicherheit – ohne Overhead oder versteckte Folgekosten.

IT-Schwachstellenanalyse mit M.IT Connect

Professionelle Beratung

Wir analysieren Ihre aktuelle IT-Sicherheitslage und beraten Sie umfassend, wie eine IT-Schwachstellenanalyse optimal bei Ihnen eingebettet werden kann. So schaffen wir gemeinsam ein Sicherheitsniveau, das zu Ihren Anforderungen passt.

Anpassung interner IT-Prozesse

Damit Sie den größtmöglichen Nutzen aus der Schwachstellenanalyse ziehen, optimieren wir gemeinsam Ihre internen IT-Prozesse. Das Ziel: Weniger Aufwand, klare Verantwortlichkeiten – und mehr Effizienz bei der Absicherung Ihrer Systeme.

Einhaltung gesetzlicher Vorgaben

Mit uns sind Sie auf der sicheren Seite: Unsere Schwachstellenanalysen unterstützen Sie bei der Einhaltung von Standards wie ISO 27001, TISAX oder der NIS2-Richtlinie. So sind Sie jederzeit auditfähig – und reduzieren gleichzeitig Ihr Risiko.

Technische Integration

Wir kümmern uns um die reibungslose Anbindung der Analyse-Tools an Ihre Systeme – ob Server, Netzwerke oder Cloud-Dienste. Die automatisierten Scans laufen im Hintergrund, ohne Ihre Arbeitsprozesse zu stören – einfach, effizient und sicher.

Schulung der Mitarbeitenden

Damit alle Beteiligten wissen, worauf es ankommt, schulen wir Ihre IT-Verantwortlichen gern im Umgang mit den Analyseergebnissen. Wir erklären Methoden, Berichte und Handlungsempfehlungen– und helfen, souverän umzusetzen.

Laufender Support

Mit unseren Managed IT-Services sind wir unsichtbar, aber effektiv an Ihrer Seite. Wir übernehmen die regelmäßige Prüfung Ihrer Systeme, bieten Unterstützung bei Fragen und sorgen für langfristige Effizienz und Stabilität.

Sichern Sie sich dauerhaften Schutz vor Cyberbedrohungen!

Buchen Sie jetzt einen kostenfreien Ersttermin bei uns!

Unsere Experten helfen Ihnen gern weiter und informieren Sie über alle Optionen rund um das Thema IT-Schwachstellenanalyse.

Bitte wählen Sie Ihr Anliegen:

Das sollten Sie über die IT-Schwachstellenanalyse wissen

Welche Fragen Sie auch zur IT-Schwachstellenanalyse haben: Wir geben Ihnen gerne Antworten.

Ihre Frage ist bei unseren FAQ nicht dabei? Buchen Sie einfach ein kostenfreies Erstgespräch mit uns!

Nein – Firewall und Virenscanner sind reaktive Schutzsysteme. Sie erkennen Gefahren, zeigen aber keine Schwachstellen. Eine IT-Schwachstellenanalyse dagegen identifiziert proaktiv Sicherheitslücken in Ihrer Infrastruktur – bevor etwas passiert.

Genauer gesagt: Firewalls blockieren unerwünschten Datenverkehr, Virenscanner erkennen Schadsoftware – geben jedoch keinen Einblick in potenzielle Schwachstellen in Netzwerken, Servern oder Anwendungen. Eine IT-Schwachstellenanalyse prüft Ihre gesamte Infrastruktur gezielt auf bekannte Sicherheitslücken. Gerade im Mittelstand ist dieser proaktive Schutz entscheidend, um die IT-Sicherheit systematisch zu verbessern. Sie möchten mehr darüber erfahren? Buchen Sie gern ein kostenloses Erstgespräch mit unseren Experten.

Mindestens alle drei Monate. Noch besser ist eine kontinuierliche IT-Schwachstellenanalyse im Rahmen eines Managed Services, um neue Sicherheitslücken frühzeitig zu erkennen und zu beheben.

Warum? IT-Systeme verändern sich laufend – ebenso wie Bedrohungslagen. Neue Software-Versionen, Geräte oder Konfigurationen können neue Schwachstellen erzeugen. Deshalb ist eine regelmäßige Analyse unerlässlich.

Eine professionelle IT-Schwachstellenanalyse umfasst Server, Netzwerke, Firewalls, Endgeräte, Cloud-Dienste, Anwendungen und Schnittstellen. Ziel ist es, sämtliche Angriffsflächen zu identifizieren, zu priorisieren und mit konkreten Maßnahmen abzusichern.

Erfasst wird genau genommen die gesamte IT – von der internen Netzwerkstruktur über externe Webdienste bis hin zu Endpoints. Je nach Bedarf lassen sich auch branchenspezifische Systeme oder IoT-Geräte einbeziehen.

Eine IT-Schwachstellenanalyse scannt Ihre Systeme breit und automatisiert und zeigt auf, wo potenzielle Risiken liegen. Ein Penetrationstest geht einen Schritt weiter: Er simuliert gezielte Hackerangriffe, um zu prüfen, ob und wie diese Schwachstellen ausnutzbar sind.

Beide Methoden ergänzen sich optimal und sorgen dafür, dass Sie als Unternehmen ein besonders belastbares Bild Ihrer eigenen IT-Sicherheitslage erhalten.

Sehr wahrscheinlich. Laut Bitkom erleidet fast jedes zweite Unternehmen jährlich einen Cyberangriff. Schwachstellen erhöhen das Risiko deutlich.

Cyberkriminelle nutzen automatisierte Angriffstools, die gezielt nach verwundbaren Systemen suchen – unabhängig von Branche oder Größe. Besonders gefährdet sind dadurch Unternehmen mit veralteter IT oder fehlendem Schwachstellenmanagement.

Ja – regelmäßige IT-Schwachstellenanalysen sind oft Pflicht für Zertifizierungen wie ISO 27001, TISAX oder die Einhaltung der NIS2-Richtlinie.

Vorgaben zur Informationssicherheit fordern ein nachweisbares Schwachstellenmanagement. Ohne regelmäßige Analysen lassen sich Compliance-Anforderungen nicht erfüllen. Auch viele Cyberversicherer verlangen solche Nachweise. Unsere Analysen liefern auditfähige Reports, die Sie direkt für Zertifizierungen, Versicherungsanträge und interne Sicherheitsreviews nutzen können.

Mehr zum Thema IT-Sicherheit

16.06.2025

Managed Firewall – mit Sicherheit gut geschützt

Die Firewall gehört zu den ältesten und gleichzeitig wichtigsten Schutzmechanismen in der IT-Sicherheit. Sie kontrolliert, was rein und raus darf, und schützt so Netzwerke vor unerwünschtem Datenverkehr. Doch im Zeitalter von Cloud-Services, Homeoffice und hochentwickelten Angriffstechniken reicht eine klassische Firewall oft nicht mehr aus. Gefragt sind heute ganzheitliche Lösungen und professionelle Betreuung. Genau hier kommt die Managed Firewall ins Spiel.

15.06.2025

Patchmanagement – Updates mit System

Patchmanagement klingt technisch – und das ist es auch. Aber es ist vor allem eines: geschäftskritisch. Denn veraltete Software gilt als eines der größten Einfallstore für Cyberangriffe. Sicherheitslücken, die nicht rechtzeitig geschlossen werden, können schnell zu handfesten Problemen führen. Umso wichtiger ist es, Updates strategisch zu planen, zu priorisieren und konsequent umzusetzen. Kurz: Patchmanagement braucht ein System.

12.06.2025

DSGVO-konforme Datenlöschung

Die Datenschutz-Grundverordnung (DSGVO) verpflichtet Unternehmen dazu, personenbezogene Daten nicht nur sicher zu speichern, sondern sie auch rechtzeitig und vollständig zu löschen – wenn der Zweck ihrer Verarbeitung entfällt. Doch wie genau funktioniert das eigentlich in der Praxis? Und was bedeutet „löschen“ im digitalen Zeitalter wirklich? Wer auf Nummer sicher gehen will, muss technische, organisatorische und rechtliche Anforderungen genau kennen und umsetzen. Denn: Datenlöschung ist mehr als ein Klick auf den Papierkorb.

Jetzt Kontakt aufnehmen!

Buchen Sie einfach einen kostenfreien Ersttermin bei uns!

Unsere Experten helfen Ihnen gern weiter und informieren Sie über alle Optionen rund um die IT-Schwachstellenanalyse.

M.IT Connect komplett

Unsere weiteren Leistungen

Consulting & Management

Experten-Beratung zur Optimierung von Arbeitsprozessen, IT-Infrastrukturen und IT-Strategien

Business Software

Professionelle ERP-, DMS- und HCM-Lösungen zur Vereinfachung Ihrer Unternehmensprozesse

Veranstaltungen

Informative Seminare zu relevanten Themen wie Personalabrechnung, Datensicherheit, Client Management und Co.